Datenschutz

für Software Entwicklerinnen

Vorgetragen von René Pfeiffer / @luchsat auf der Privacyweek 2019

⚠ Warnung ⚠

- unvollständiger Vortrag

- Secure Coding/Design implizit

- einzelne Aspekte erfordern Workshop

- Lösungen teilweise unmöglich

- „Batterien sind nicht enthalten.“

💾 Daten 💾

- Daten sind allgegenwärtig…

- (…früher bekannt als Informationen)

- …müssen (jetzt) (immer) klassifiziert werden

- (…mussten sie schon immer…)

- …werden erstellt, geschützt, verteilt, modifiziert

- (…nennt sich Datenverarbeitung…)

🧠 Software 🧮

🔥 Weg ins Verderben 🌊

- Ausbau technischer Prototypen

- „Wir brauchen einen Login.“

- persönliche Einstellungen

- Social Media (Anbindung)

- kein Budget für Hosting

- App Stores

- Schutz nachrüsten

- Start Ups (meistens)

⛓ Rechtliche Rahmen ⚖

Datenschutz-Grundverordnung (DSGVO) (EU)Datenschutzgesetz (AT)Bundesdatenschutzgesetz (BDSG) (DE)Data Protection Act 1998 (UK)Privacy Act of 1974 (USA)

🏚 Privacy by Design 🏗

- Proaktiv statt reaktiv

- Privacy als Defaulteinstellung

- Privacy eingebettet in Design

- Volle Funktionalität

- „End-to-End Security“ – Schutz überall

- völlige Transparenz

- Benutzerin entscheidet („user-centric“)

🎥 Implementation / Realität 🌌

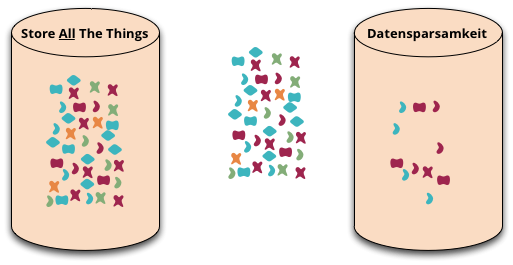

📈 Datensparsamkeit 📉

⛰ Offensichtliches ⛰

- pseudonyme Anmeldedaten

- minimale Profildaten

- Netzwerkadressen

- Standorte

- eigene Applikation(en)

🔎 Indirekte Daten 🔍

- Betriebsdaten

- Logdaten (über Aktivitäten)

- generierte Daten

- „user generated content“

- Metadaten

- eingebettete Komponenten

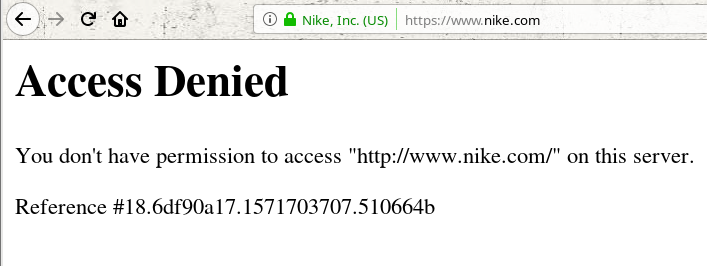

🛌 Einbettungen 🛀

- Webfonts

- Softwarebibliotheken (JavaScript, …)

- Web Services

- sämtliche Cross Domain Calls / APIs

- Content Distribution / Hosting

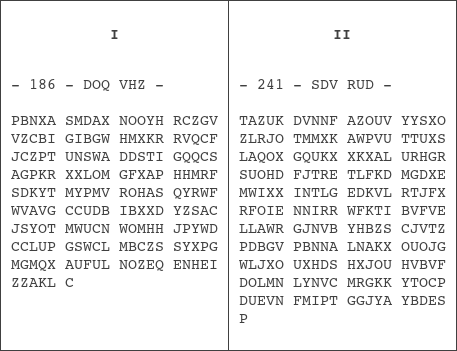

🤦 Framework Fail 🤷

🕸 Beispiel Webapplikation 🕸

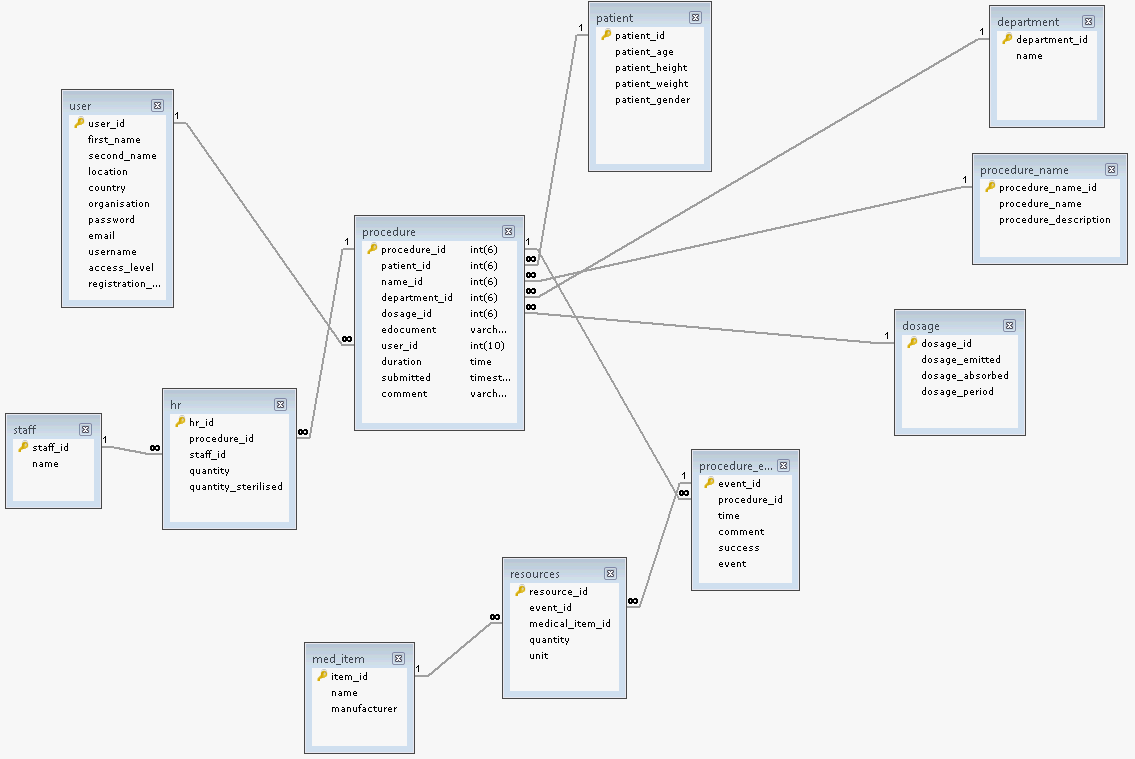

📁 Beispiel Datenbank 📂

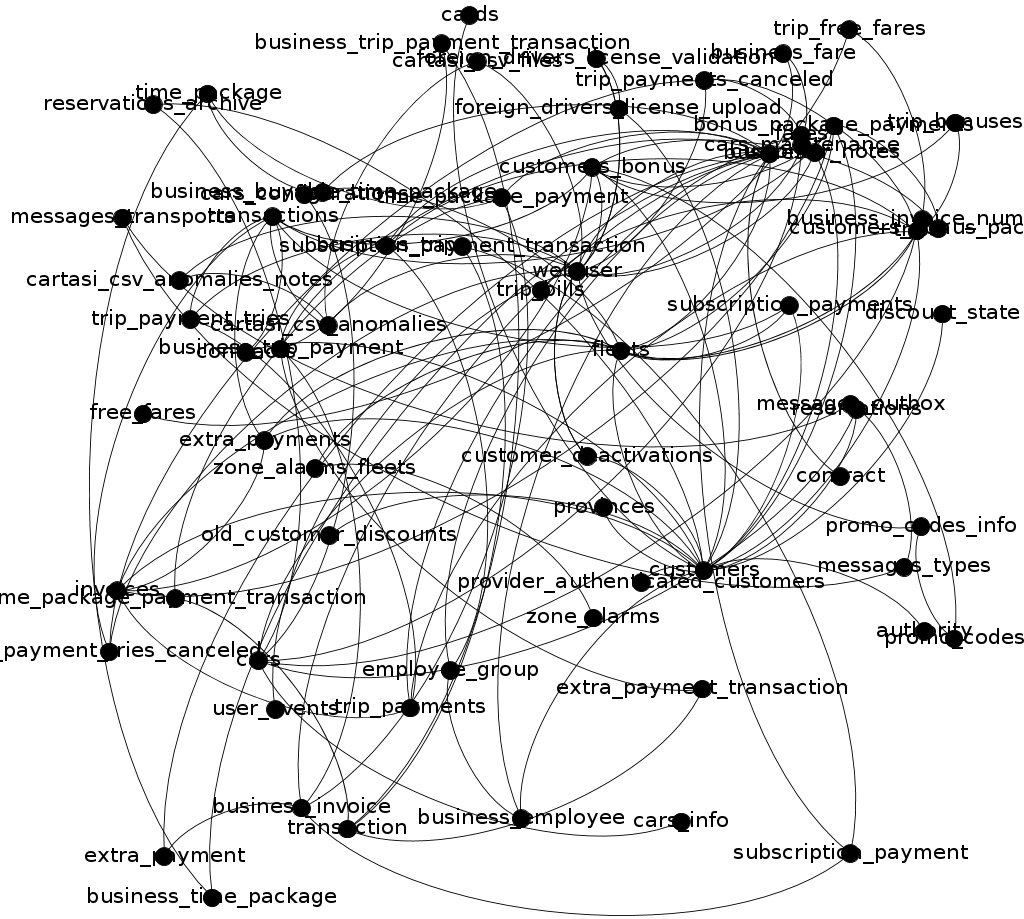

🗂 Beispiel Datenbanken 📇

🖊 DSGVO API 🖋

- Art. 15: Auskunftsrecht der betroffenen Person

- Art. 16: Recht auf Berichtigung

- Art. 17: Recht auf Löschung

- Art. 18: Recht auf Einschränkung der Verarbeitung

🖊 DSGVO API (2) 🖋

🔐 Kryptographie! 🔏

🔐 Kryptographie? 🔏

- löst Probleme nicht automatisch

- End-zu-Ende-Verschlüsselung (Transport)

- interne Logik – Design notwendig

- bedingt Schlüssel(verwaltung)

- elegante Datenzerstörung

🛂 Ersatzidentifikatoren 🛃

🌍 Tor 😷

😢 Tor 😢

🤔 Tor 😉

- Blocken von Tor schützt nichts

- ersetzt keine Sicherheitsmaßnahmen

- Gefährdung für bestimmte Personengruppen

- Block ist guter Kandidat für Schwachstelle

- Applikationen sollten kooperieren

- Angst vor Neukunden kein Geschäftsmodell

🎓 Fazit 💬

- Daten- & Codeminimierung

- aggressives Klassifizieren & Trennen

- durchdachtes Design der Datenstrukturen

- leichter Zugriff

- Berechtigungssysteme

- Vollständigkeit

- Anonymisieren & Pseudonymisieren

- (eventuell) nicht nachrüstbar

❓ Noch Fragen? ❓

🐦 Über die Crowes Agency OG 🐦

Die Crowes Agency OG ist eine Gruppe von Experten aus verschiedenen Feldern. Wir bieten unsere Erfahrungen im Rahmen von großen und kleinen Projekten an. Der Fokus liegt auf den Gebieten Grafikdesign, Software-Entwicklung, öffentlichen Erscheinungen (wie beispielsweise Webseiten und Kommunikation mit der „Außenwelt“), Systemadministration, IT Sicherheit und Unternehmensberatung. Die Crowes Agency stellt aus ihrem Pool von Mitarbeitern Teams für die Lösung von Kundenproblemen zusammen.

🏟 Über die DeepSec 🏫

Die DeepSec GmbH veranstaltet seit 2007 jährlich im November die DeepSec In-Depth Security Conference in Wien. Die DeepSec bringt als neutrale Plattform die Sicherheitsexperten aus allen Bereichen zum Gedanken- und Erfahrungsaustausch zusammen. Dort erhalten IT- und Security-Unternehmen, Anwender, Behördenvertreter, Forscher und die Hacker-Community in über 42 Vorträgen und Workshops die Chance, sich über die aktuellen und zukünftigen Sicherheitsthemen auszutauschen. Die Konferenz möchte insbesondere dem verbreiteten Vorurteil entgegen wirken, dass Hacker zwangsläufig Kriminelle sind.

👨 Über den Autor 🐆

René Pfeiffer ist selbstständiger Systemadministrator und Vortragender an der Fachhochschule Technikum Wien im Bereich Computer- und Datensicherheit. Mit über 15 Jahren Berufs- und 30 Jahren Computererfahrung sowie einem akademischen Hintergrund in theoretischer Physik verbindet er in Schulungen und Projekten erfolgreich Theorie und Praxis.

Seine Themenschwerpunkte liegen im Bereich IT Administration, Aufbau sicherer Infrastrukturen (Host-/Netzwerkbereich), sichere Kommunikation in Organisationen und Infrastruktur (VPN Technologien, Nachrichtensysteme), Wireless Security, technische Dokumentation, Betreuung von Forschungsarbeiten in der IT Security, technischem Auditing und Evaluierung von Software.

Herr Pfeiffer hält seit 2000 jährlich Fachvorträge und Schulungen auf Tagungen und Seminaren (Institute for International Research (I.I.R.), Business Circle, Confare, Linuxwochen Österreich, SAE Institute Wien, DeepSec In-Depth Security Conference, Bundesverband Sicherheitspolitik an Hochschulen, Kundenveranstaltungen).

💌 Kontaktmöglichkeiten 📲

🔗 Weiterführende Artikel 🔗

Die Quellen sind zusätzlich oder teilweise statt in dieser Liste an den Bildern selbst angebracht.